In der Welt der Cyberkriminalität kämpfen Datenschützer und IT-Experten täglich an vorderster Front. Während Unternehmen und öffentliche Verwaltungen ihre Systeme mit modernster Software und strengen Einschränkungen schützen, bleibt eine entscheidende Sicherheitslücke oft vernachlässigt – die Schulung der Mitarbeiter. Erfahre, warum die Wissensvermittlung an Mitarbeiter ein entscheidender Faktor im Kampf gegen Cyberkriminalität ist.

Ebenso, wie Unternehmen diese Herausforderung angehen können.

Was ist Cyberkriminalität und wie können sich Unternehmen davor schützen?

Cyberkriminalität ist ein weitreichendes Phänomen, das sich auf eine Vielzahl von Aktivitäten bezieht. Hierbei geht es darum, Computer, Netzwerke oder digitale Systeme für kriminelle Zwecke zu missbrauchen. Dazu gehören unter anderem Phishing, Ransomware-Angriffe, Identitätsdiebstahl, Betrug, Hacking, Datenmanipulation und vieles mehr. Diese Angriffe können für Unternehmen verheerende Auswirkungen haben, angefangen von finanziellen Verlusten bis hin zu Reputationsrisiken und Betriebsunterbrechungen.

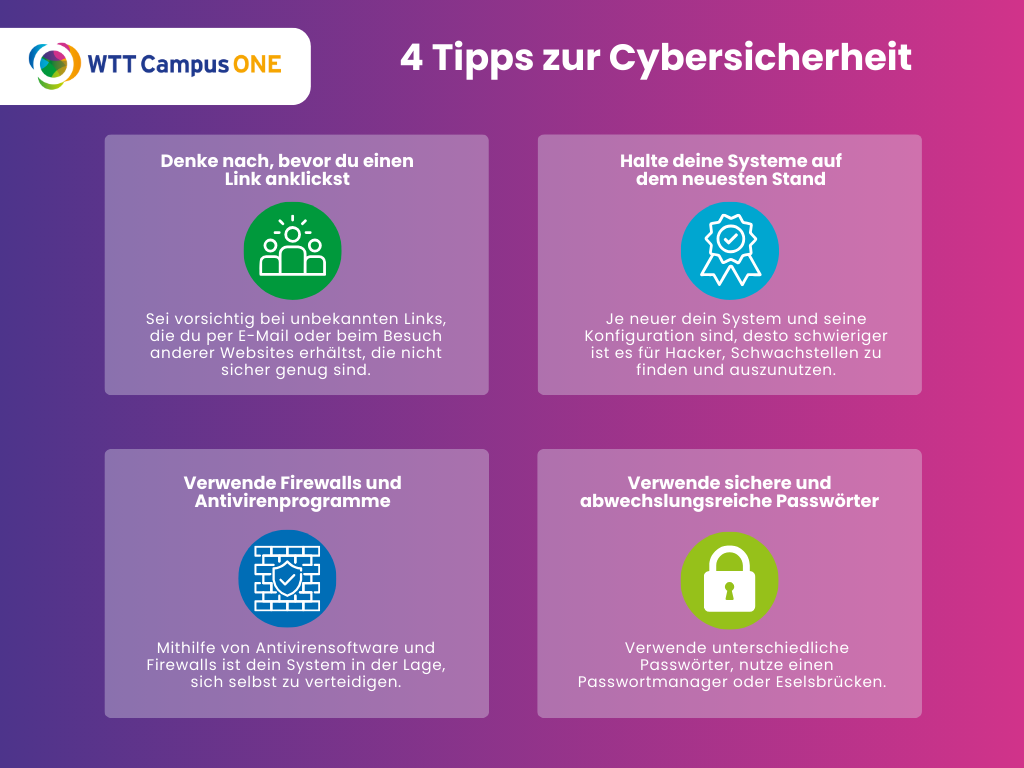

Um sich vor den Gefahren der Cyberkriminalität zu schützen, ist es für Unternehmen entscheidend, proaktive Maßnahmen zu ergreifen und robuste Sicherheitsvorkehrungen einzuführen. Eine ganzheitliche Cybersecurity-Strategie sollte verschiedene Aspekte umfassen:

- Sicherheitsbewusstsein:

Sensibilisierung der Mitarbeiter für die Risiken von Cyberkriminalität und Schulung in Sicherheits-Best-Practices. Dies umfasst die Identifizierung verdächtiger E-Mails, den sicheren Umgang mit Passwörtern und die Vermeidung von Phishing-Angriffen. - Technologische Lösungen:

Implementierung von Sicherheitssoftware wie Firewalls, Antivirenprogrammen, Intrusion Detection Systems (IDS) und Verschlüsselungstools, um die Systeme vor Angriffen zu schützen und sensible Daten zu sichern. - Regelmäßige Updates und Patches:

Aktualisierung von Betriebssystemen, Anwendungen und Sicherheitspatches, um bekannte Sicherheitslücken zu schließen und das Risiko von Exploits zu minimieren. - Datensicherung und Notfallwiederherstellung:

Regelmäßige Backups wichtiger Daten und Implementierung von Notfallwiederherstellungsplänen, um im Falle eines Cyberangriffs schnell wieder betriebsbereit zu sein und Datenverluste zu minimieren. - Zusammenarbeit und Informatinssharing:

Austausch von Informationen und Best Practices mit anderen Unternehmen und Organisationen, um von Erfahrungen zu lernen und gemeinsam gegen Cyberkriminalität vorzugehen.

Teilen dieser Infografik:

Indem Unternehmen eine ganzheitliche und proaktive Cybersecurity-Strategie verfolgen und kontinuierlich ihre Sicherheitsmaßnahmen verbessern, können sie das Risiko von Cyberkriminalität minimieren und ihre Systeme und Daten vor Angriffen schützen. Cyberkriminalität ist eine ständige Bedrohung, aber mit der richtigen Vorbereitung und einem ganzheitlichen Ansatz können Unternehmen ihre Sicherheit im digitalen Raum deutlich verbessern.

Innerhalb der Cyberkriminalität lassen sich Hacker täglich neue Angriffsmodelle einfallen. Dabei werden unter anderem folgende Methoden gerne von ihnen genutzt:

- Phishing

- Malware

- SQL-Injection

- Social Hacking

- Cross-Site Scripting (XSS)

- Denial-of-Service (DoS-/DDoS-Angriffe)

Wie funktioniert Cyberkriminalität?

Cyberkriminalität ist keine Willkür, sondern ein strategisch durchdachtes Angriffskonzept. Beispielsweise sind beim Phishing bestimmte Angriffsmails getarnt wie beliebte Unternehmensmails. Das können optisch Nachrichten von namhaften Unternehmen, bekannten Banken oder öffentlichen Behörden sein.

Dies Mails folgen in der Regel immer einem bestimmten Muster:

- Auffällige Betreffzeile (häufig mit Angaben zur Dringlichkeit)

- Inhaltlich wird der Betreff weiter ausgebaut und eine knappe Reaktionsdeadline hervorgehoben

- Eine Schaltfläche oder ein Link innerhalb der Mail, die dazu auffordert, angeklickt zu werden

- Versuch, durch eine dem Link folgende Login-/Registrierungsseite Glaubwürdigkeit aufzubauen und zur Dateneingabe aufzufordern

- Dateneingabe beendet einen erfolgreichen Angriff

Auch wenn Phishing eine gängige Methode ist, um durch gefälschte E-Mails oder Websites an persönliche Daten zu kommen, gibt es weitaus mehr Methoden:

Ransomware

Diese besonders gefährliche Form der Cyberkriminalität, bei der Malware verwendet wird, um die Daten eines Opfers zu verschlüsseln oder den Zugriff darauf zu blockieren, zielt primär auf eine anschließende Geldforderung, um sich freizukaufen, ab.

Malware

Als Oberbegriff steht diese „bösartige Software“ für eine vielseitige Angriffsform. Dabei werden schädliche Programme auf ein System geladen, um unautorisierte Zugriffe zu gewähren. Sowohl der Datendiebstahl als auch Schadensverursachung sind dabei stets im Fokus. Unter dem Begriff Malware sammeln sich beispielsweise:

- Viren

- Trojaner

- Würmer

- Spyware

- U. v. m.

Die Programme laufen häufig unbemerkt im Hintergrund, um kontinuierlich Daten zu stehlen oder das System zu sabotieren.

Denial-of-Service (DoS/DDoS)

Sogenannte Denial-of-Service-Attacken zielen darauf ab, die Verfügbarkeit von Websites oder Online-Diensten zu beeinträchtigen, indem sie die Server mit einer Flut von Anfragen überlasten, sodass legitime Benutzer keinen Zugriff mehr haben. Diese Angriffsform kann einen finanziellen Schaden verursachen und das Vertrauen der Kunden beeinträchtigen.

Cyberkriminalität: Formen von Internetkriminalität unterscheiden

Cyberkriminalität hat in den letzten Jahren dramatisch zugenommen und ist zu einer ernsthaften Bedrohung für Unternehmen, Regierungen und Einzelpersonen geworden. Eine der Herausforderungen im Umgang mit diesem Phänomen besteht darin, die verschiedenen Formen von Internetkriminalität zu erkennen und zu unterscheiden. Es gibt eine Vielzahl von Techniken und Taktiken, die von Cyberkriminellen angewendet werden, um ihre Ziele zu erreichen. Indem wir die unterschiedlichen Formen von Cyberkriminalität verstehen, können wir besser darauf reagieren und uns vor potenziellen Angriffen schützen.

Eine der häufigsten Formen von Cyberkriminalität ist Phishing, bei dem betrügerische E-Mails oder Websites verwendet werden, um sensible Informationen wie Passwörter oder Finanzdaten von ahnungslosen Opfern zu stehlen. Durch geschickte Manipulation und Imitation legitimer Organisationen oder Personen täuschen Cyberkriminelle ihre Opfer und bringen sie dazu, vertrauliche Informationen preiszugeben.

Eine weitere bedrohliche Form von Cyberkriminalität ist Ransomware, bei der Malware verwendet wird, um die Daten eines Opfers zu verschlüsseln und dann Lösegeld zu fordern, um die Daten wieder freizugeben. Diese Art von Angriff hat bereits zu erheblichen finanziellen Verlusten und Betriebsunterbrechungen für zahlreiche Unternehmen und Organisationen geführt.

Des Weiteren gibt es Identitätsdiebstahl, Botnets, DoS-/DDoS-Angriffe und viele andere Formen von Cyberkriminalität, die jeweils ihre eigenen Merkmale und Auswirkungen haben.

Indem wir uns bewusst sind, dass Cyberkriminalität nicht nur eine einheitliche Bedrohung darstellt, sondern aus verschiedenen Formen und Angriffsmethoden besteht, können wir gezieltere Maßnahmen ergreifen, um uns dagegen zu verteidigen. Die Sensibilisierung für die Vielfalt der Bedrohungen und die kontinuierliche Weiterbildung in Bezug auf die neuesten Sicherheitspraktiken sind entscheidend, um die wachsende Gefahr durch Cyberkriminalität wirksam einzudämmen.

Cyberkriminalität: So agieren Polizei, BKA und Behörden gegen Internetkriminalität

Die Bekämpfung von Cyberkriminalität erfordert ein koordiniertes Vorgehen von Strafverfolgungsbehörden auf nationaler und internationaler Ebene. Polizei, das Bundeskriminalamt (BKA) und andere zuständige Behörden spielen eine entscheidende Rolle bei der Ermittlung, Verfolgung und Prävention von Internetkriminalität.

Eine der Hauptaufgaben der Polizei besteht darin, Straftaten im Zusammenhang mit Cyberkriminalität zu untersuchen. Dies umfasst die Sammlung von Beweisen, die Identifizierung von Tätern und die Zusammenarbeit mit anderen Behörden und Organisationen, um Straftäter zur Rechenschaft zu ziehen. Dank spezialisierter Einheiten und Expertenteams können Polizeibehörden schnell auf Cyberangriffe reagieren und versuchen, die Verantwortlichen aufzuspüren.

Das Bundeskriminalamt spielt eine führende Rolle bei der Bekämpfung von Cyberkriminalität in Deutschland. Es koordiniert nationale und internationale Ermittlungen, sammelt Informationen über aktuelle Bedrohungen und arbeitet eng mit anderen Strafverfolgungsbehörden sowie mit internationalen Partnern zusammen, um grenzüberschreitende Cyberkriminalität zu bekämpfen.

Darüber hinaus arbeiten Behörden wie das Bundesamt für Sicherheit in der Informationstechnik (BSI) an der Stärkung der IT-Sicherheit und der Prävention von Cyberangriffen. Das BSI bietet Unternehmen und Bürgern Beratung und Unterstützung im Umgang mit Cyberbedrohungen und arbeitet an der Entwicklung von Sicherheitsstandards und -richtlinien.

Die Zusammenarbeit zwischen Polizei, BKA, Behörden und anderen relevanten Akteuren ist entscheidend, um effektive Maßnahmen gegen Cyberkriminalität zu entwickeln und umzusetzen. Durch den Austausch von Informationen, die Schulung von Fachkräften und die Nutzung modernster Technologien können Strafverfolgungsbehörden besser auf die sich ständig verändernde Bedrohungslage reagieren und die Sicherheit im digitalen Raum gewährleisten.

Cyberkriminalität: Unternehmen und öffentliche Verwaltung bleiben beliebte Angriffsziele

Trotz der zunehmenden Sensibilisierung für Cyberbedrohungen und der verstärkten Bemühungen zur Bekämpfung von Cyberkriminalität bleiben Unternehmen und öffentliche Verwaltungen weiterhin beliebte Ziele für Angreifer. Die Gründe dafür sind vielfältig und reichen von der finanziellen Attraktivität bis hin zur potenziellen politischen oder gesellschaftlichen Auswirkung solcher Angriffe.

Cyberangriffe auf Unternehmen bieten die Möglichkeit, sensible Unternehmensdaten zu stehlen, finanziellen Schaden anzurichten oder den Betrieb zu stören. Große Konzerne verfügen oft über umfangreiche IT-Infrastrukturen und wertvolle Informationen, die für Cyberkriminelle äußerst lukrativ sind. Kleinere Unternehmen sind aufgrund ihrer begrenzten Ressourcen und ihrer möglicherweise weniger ausgefeilten Sicherheitsmaßnahmen oft besonders anfällig für Angriffe.

Öffentliche Verwaltungen sind ebenfalls attraktive Ziele für Cyberangreifer. Ein erfolgreicher Angriff auf Regierungsbehörden oder öffentliche Institutionen kann nicht nur zu finanziellen Verlusten führen, sondern auch das Vertrauen der Bürger in die Regierung und die staatlichen Institutionen erschüttern. Darüber hinaus können Cyberangriffe auf kritische Infrastrukturen wie Energieversorgung, Verkehr oder Gesundheitswesen erhebliche Auswirkungen auf die öffentliche Sicherheit und das Wohlergehen haben.

Die steigende Anzahl und Komplexität von Cyberbedrohungen sind allgegenwärtig: Unternehmen und die öffentliche Hand müssen ständig wachsam sein, um sich vor potenziellen Angriffen zu schützen. Dies erfordert nicht nur die Implementierung robuster Sicherheitsmaßnahmen, sondern auch eine fortlaufende Schulung der Mitarbeiter und die Bereitschaft, auf neue Bedrohungen flexibel zu reagieren. Letztendlich ist die Zusammenarbeit zwischen dem privaten und öffentlichen Sektor von entscheidender Bedeutung, um die Sicherheit im digitalen Raum zu gewährleisten und die Auswirkungen von Cyberkriminalität zu minimieren.

Cyberkriminalität – umfangreiches E-Learning, um dubiose Mails und fiese Maschen zu enttarnen

Der Markt für digitale Bedrohungen und raffinierte Betrugsmethoden wächst stetig. Damit nehmen auch die Bedenken unter den Mitarbeitern zu. Welche Konsequenzen kann ein unbedachter Mausklick für meinen Arbeitgeber haben? Welche E-Mails sind noch vertrauenswürdig? Dieses E-Learning bereitet darauf vor, Manipulationsversuche zu erkennen und wichtige Informationen zu schützen.

So kannst du dich vor Cyberkriminalität schützen

Die Bedrohung durch Cyberkriminalität ist real und vielfältig, aber es gibt Schritte, die du unternehmen kannst, um dich selbst und deine Organisation vor potenziellen Angriffen zu schützen. Ein umfassender Ansatz zur Cybersecurity umfasst sowohl technische als auch organisatorische Maßnahmen sowie die Sensibilisierung und Schulung aller Mitarbeiter.

Beginne mit der Implementierung robuster Sicherheitsmaßnahmen für die IT-Infrastruktur. Dies kann die Verwendung von Firewalls, Antivirensoftware, Verschlüsselungstechnologien und regelmäßige Software-Updates umfassen. Stelle sicher, dass alle Passwörter stark und einzigartig sind, und verwende gegebenenfalls eine Zwei-Faktor-Authentifizierung, um den Zugriff auf sensible Daten zu schützen.

Darüber hinaus ist es wichtig, die Mitarbeiter über die Risiken von Cyberkriminalität aufzuklären und sie für die gängigen Angriffsmethoden zu sensibilisieren. Schule sie im Umgang mit verdächtigen E-Mails, Links und Anhängen und ermutige sie, Vorfälle unverzüglich zu melden. Regelmäßige Schulungen und Sicherheitsübungen können dazu beitragen, das Bewusstsein zu schärfen und die Reaktionsfähigkeit zu verbessern.

Eine gute Sicherheitspolitik und klare Richtlinien zur Nutzung von IT-Ressourcen sind ebenfalls entscheidend. Definiere Zugriffsrechte und Datenschutzrichtlinien, regele den Umgang mit sensiblen Daten und lege Notfallpläne für den Fall eines Sicherheitsvorfalls fest.

Schließlich sollten regelmäßig Backups wichtiger Daten erstellt und sichergestellt werden, dass diese an einem sicheren Ort aufbewahrt werden. Im Falle eines Ransomware-Angriffs können Backups entscheidend sein, um Daten wiederherzustellen, ohne Lösegeld zahlen zu müssen.

Indem proaktiv Maßnahmen ergriffen werden, um Systeme zu schützen und Mitarbeiter zu schulen, kann das Risiko von Cyberkriminalität erheblich reduziert und Unternehmen oder Organisationen sicherer gemacht werden. Cybersecurity ist eine kontinuierliche Herausforderung, aber mit der richtigen Vorbereitung und einem ganzheitlichen Ansatz kann der Schutz gegen die wachsende Bedrohung durch Cyberangriffe gestärkt werden.

Cyberkriminalität: Eigene Hacker als Schutz vor Internetangriffen

In einem unkonventionellen Ansatz zur Bekämpfung von Cyberkriminalität setzen einige Unternehmen und Organisationen auf die Nutzung eigener Hacker, um ihre Systeme vor Internetkriminalität zu schützen. Diese sogenannten „Ethical Hacker“ oder „White-Hat-Hacker“ werden eingestellt, um die Sicherheitslücken in den Systemen zu identifizieren und zu beheben, anstatt sie auszunutzen.

Ethische Hacker verfügen über ein tiefes Verständnis für die Funktionsweise von Computersystemen und Netzwerken sowie über die Fähigkeiten, Schwachstellen aufzudecken, bevor sie von bösartigen Angreifern ausgenutzt werden können. Durch die Durchführung von gezielten Penetrationstests und Sicherheitsaudits können sie potenzielle Sicherheitsrisiken aufdecken und den Unternehmen dabei helfen, proaktiv Maßnahmen zur Verbesserung der Sicherheit zu ergreifen.

Die Vorteile der Zusammenarbeit mit ethischen Hackern liegen auf der Hand: Indem Unternehmen ihre eigenen Systeme auf Schwachstellen überprüfen lassen, können sie potenzielle Angriffspunkte identifizieren und Sicherheitslücken schließen, bevor sie von echten Angreifern ausgenutzt werden können. Dies kann dazu beitragen, das Risiko von Datenverlusten, Betriebsunterbrechungen und finanziellen Schäden zu minimieren und das Vertrauen der Kunden in die Sicherheit ihrer Daten zu stärken.

Darüber hinaus kann die Arbeit mit ethischen Hackern dazu beitragen, das Sicherheitsbewusstsein innerhalb des Unternehmens zu stärken und das Verständnis für die Bedeutung von Cybersecurity zu fördern. Durch die Zusammenarbeit mit Fachleuten aus der Cybersecurity-Community können Firmen von deren Fachwissen und Erfahrung profitieren und sicherstellen, dass ihre Sicherheitsmaßnahmen stets auf dem neuesten Stand sind.

Darknet: Die Börse der Cyberkriminalität

Das Darknet, ein abgeschirmter Bereich des Internets, der nicht über herkömmliche Suchmaschinen zugänglich ist, hat sich zu einem Schauplatz für die Börse der Cyberkriminalität entwickelt. In den dunklen Ecken des Netzes finden sich Foren, Marktplätze und Plattformen, auf denen illegale Waren und Dienstleistungen gehandelt werden, darunter gestohlene Daten, Malware, Drogen, Waffen und sogar Auftragsmorde.

Eine der bekanntesten Darknet-Marktplätze war Silk Road, der 2013 von den Behörden geschlossen wurde. Seitdem haben jedoch zahlreiche andere Marktplätze die Lücke gefüllt und bieten weiterhin eine Vielzahl von illegalen Produkten und Dienstleistungen an. Die Anonymität des Darknets, ermöglicht durch Technologien wie das Tor-Netzwerk, macht es für Kriminelle attraktiv, ihre Aktivitäten zu verbergen und Strafverfolgungsbehörden zu umgehen.

Die Börse der Cyberkriminalität im Darknet hat weitreichende Auswirkungen auf die Gesellschaft und die Wirtschaft. Gestohlene Daten können für Identitätsdiebstahl und Betrug verwendet werden, während der Handel mit illegalen Waren und Dienstleistungen die organisierte Kriminalität fördert und die öffentliche Sicherheit gefährdet.

Die Bekämpfung der Cyberkriminalität im Darknet ist eine komplexe Herausforderung, die eine enge Zusammenarbeit zwischen Strafverfolgungsbehörden, Technologieunternehmen und internationalen Partnern erfordert. Durch die Überwachung und Infiltration von Darknet-Marktplätzen sowie die Verfolgung und Bestrafung von Kriminellen, die das Darknet nutzen, können Behörden versuchen, die Aktivitäten im Darknet einzudämmen und die Cyberkriminalität zu bekämpfen. Dennoch bleibt das Darknet eine ständige Herausforderung für die Cybersecurity und erfordert fortlaufende Bemühungen, um seine negativen Auswirkungen auf die Gesellschaft zu minimieren.